Использование встроенного брандмауэра Mac OS X

Когда вы загружаете какую-либо программу на ваш Mac, вы обычно делаете это не без причин. Например, если вы хотите управлять хранением ваших фотографий, вы, как правило, устанавливаете для этой цели специализированное ПО. А вот что большинство пользователей упускают из виду, так это то, что большинство программ используют ваше постоянное подключение к Интернету для установления контакта с сайтом производителя и сообщения своего статуса.

Обычно такие соединения с сайтами производителей достаточно безобидны — программы просто проверяют наличие обновлений или пытаются найти нужную информацию на страницах техподдержки. Однако так бывает не всегда. Программа может проверять легальность установленной копии или обмениваться информацией, которую вам не хотелось бы предоставлять в широкий доступ. Разумеется, так поступают не все программы. Некоторые программы выполняют эти проверки явно, просто и прямолинейно, в то время как другие могут выполнять аналогичные действия скрытно.

С одной стороны, производителей программ легко понять — они хотят оградить свое ПО от пиратского копирования. Одновременно с этим, такие попытки являются источником головной боли для легитимных пользователей — просто представьте себя на месте легального пользователя, чья копия честно закупленной программы оказалось по ошибке блокированной из-за антипиратских мер, предпринимаемых производителем. Вот только один пример осложнений, которые это может вызвать. У меня несколько компьютеров Mac, и я редко забочусь о том, чтобы закрыть программу (спасибо приоритетной многозадачности). Однако несколько раз в моей практике случались такие ситуации, когда мне не разрешалось запустить программу на одном компьютере, потому что ее копия уже была запущена на другом компьютере. В частности, такое поведение характерно для Microsoft Office. Поэтому, несмотря на то, что я пытался активно работать только с одной копией, мне это не разрешалось.

Это создает реальные проблемы. Ситуации, когда легальный пользователь не может работать с честно купленной копией программы, не просто раздражают. Если вдуматься, то это означает, что программа поддерживает коммуникации с другим компьютером, расположенным неизвестно где, не ставя пользователя в известность. В некоторых случаях это может быть просто другой компьютер в вашей сети (например, запущенные копии программы сравнивают лицензионные ключи). Но в некоторых других случаях коммуникации могут поддерживаться с сервером, расположенным за пределами вашей сети, и вот это уже напрягает. Ведь если программа без вашего ведома обменивается информацией через сеть, то как вы узнаете, что за информацию она отсылает? Поэтому желание положить этому конец вполне естественно.

Активизируйте скрытный режим

Этот совет направлен на установку ограничений на информацию, отсылаемую с вашего Mac. Так как настройку брандмауэра вы должны выполнить в любом случае, вам может показаться разумным заодно и активизировать на своем Mac скрытный режим (stealth mode). Это не ограничит возможности вашего Mac по отсылке исходящего трафика, но любой другой компьютер, пытающийся установить соединение с вашим, не получит никакого ответа, особенно касательно содержимого, хранящегося по вашему IP. Чтобы активизировать скрытный режим, щелкните по кнопке Advanced и на панели Firewall установите флажок Enable Stealth Mode.

Если вы желаете расширить свои возможности по контролю за информацией, поступающей на ваш Mac и отсылаемой с него, вам необходимо настроить брандмауэр (firewall). Брандмауэр отделяет Интернет от вашего компьютера, и, в зависимости от того, какой брандмауэр вы используете, вы получаете возможность его индивидуальной настройки в соответствии с вашими потребностями. Как вы можете предположить, индивидуальная настройка брандмауэра может быть поверхностной настолько, что это сделает его попросту бесполезным, или настолько сложной, чтобы он оказался недоступным. Большинству пользователей требуются широкие возможности по контролю при минимальных затратах усилий.

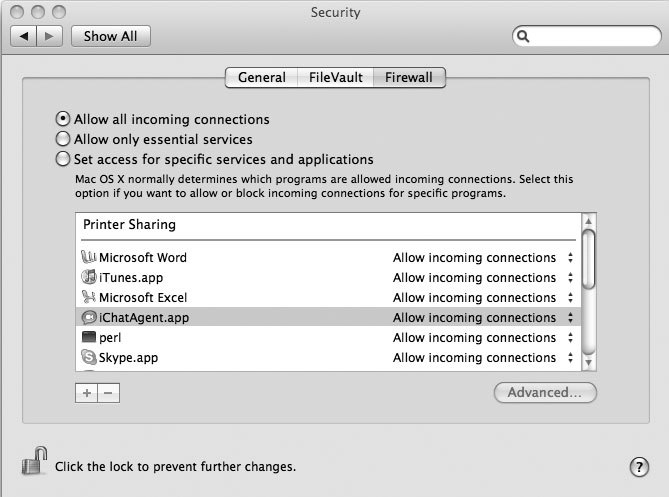

С выпуском Leopard, встроенный брандмауэр Mac OS X был существенно усовершенствован. Пользователям предоставляется три уровня защищенности. Используемый по умолчанию уровень, Allow all incoming connections, который разрешает все входящие соединения, более строгий — Allow only essential services, и, наконец, третий уровень, позволяющий избирательно разрешать или запрещать установку соединений для конкретных сервисов и программ (рис. 6.15). Чтобы выполнить настройку брандмауэра, откройте окно параметров предпочтительной настройки системы и выберите опции Security → Firewall.

Поскольку вам требуется ограничить информацию, которая отсылается с компьютера без вашего ведома, вы имеете возможность выбора двух опций: Allow only essential services (доступ только для жизненно важных сервисов) или Set access for specific for specific services and applications (избирательный доступ для отдельных сервисов и приложений). Если вы выберете опцию Allow only essential services, то блокировано будет все, за исключением ряда сервисов, которые в Mac OS X считаются незаменимыми и критически важными. Вы сохраните возможность использования Safari, так как работа браузера зависит от configd (configd — это программа, управляющая протоколом динамической конфигурации хостов (Dynamic Host Configuration Protocol, DHCP) в Mac OS X), но любые приложения, основывающиеся на совместном доступе к файлам, приложения VoIP, а также большинство игр установить соединение не смогут (рис. 6.16).

Гораздо лучшим выбором будет поэтому опция Set access for specific services and applications. Если вы выберете эту опцию, то Mac OS X будет индивидуально запрашивать вас, хотите ли вы разрешить конкретному приложению принять входящий вызов. Так как вы, скорее всего, знаете, какие приложения для работы действительно должны принимать входящие вызовы, вы можете создать список всех приложений, которые могут (или не могут) принимать входящие вызовы и отвечать на них. Этот список вы можете вручную модифицировать в любое время, перейдя на панель Firewall и отредактировав полномочия каждого приложения.

Little Snitch 2

Большинству пользователей будет достаточно возможностей брандмауэра, встроенного в Mac OS X Leopard. Для тех же, кому нужны более гибкие опции, хорошим выбором будет программа Little Snitch 25 (демонстрационную версию программы можно скачать с сайта производителя: http://www.obdev.at/products/littlesnitch/index.html, а коммерческая версия стоит $24.95). С помощью Little Snitch 2 вы можете осуществлять мониторинг всей информации, поступающей на ваш компьютер и отсылаемой с него через сеть. Кроме того, вы получите возможность установки специальных правил фильтрации указанной информации.

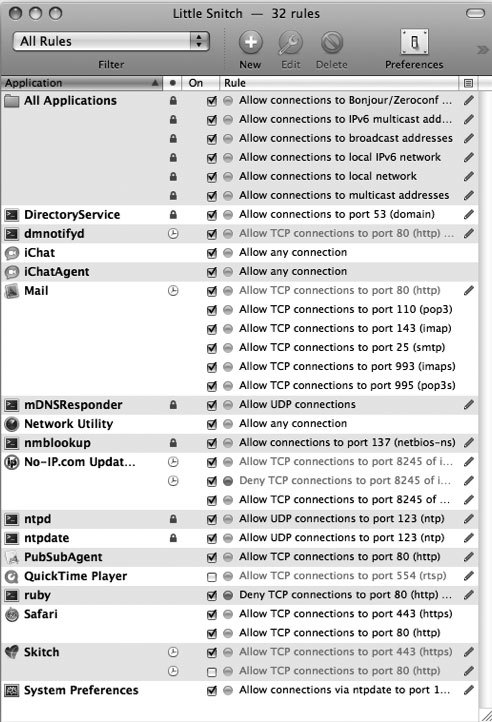

Установка программы Little Snitch 2, как и предполагалось, очень проста. Загрузите программу, щелкните мышью по инсталлятору и приготовьтесь дважды ввести свой пароль. После аутентификации вы сможете приступить к наблюдению за данными, исходящими с вашего компьютера. Little Snitch 2 имеет большой набор встроенных правил по умолчанию, которых для начала будет вполне достаточно (рис. 6.17).

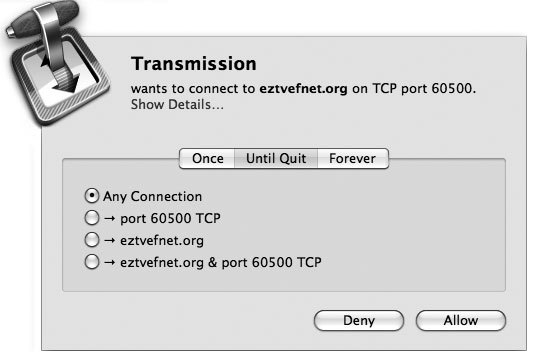

Конечно, простое добавление большого списка правил для вашего брандмауэра означает для опытного программиста всего лишь одно дополнительное препятствие, которое он, конечно, преодолеет. Вот что действительно выгодно отличает Little Snitch 2, так это возможность модификации правил с течением времени. Когда Little Snitch 2 обнаруживает некоторый неожиданный или необычный трафик, программа уведомляет вас об этом (рис. 6.18).

Обратите внимание на доступные вам возможности выбора:

- Once — однократно

- Until Quit — вплоть до завершения работы приложения

- Forever — навсегда

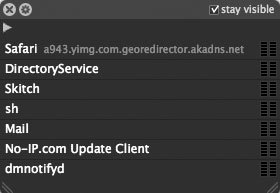

Эти варианты означают, что чем дольше вы будете работать с программой Little Snitch, тем точнее будет ее работа. Уже через несколько дней все приложения, которым разрешается отправка данных, будут делать это беспрепятственно, а все программы, выполняющие отправку данных без разрешения, будут включены в список тех компонентов, которым запрещается связь с внешним миром. В качестве дополнительного бонуса, Little Snitch отображает графическое окно для мониторинга сетевой активности, которое всплывает при наличии трафика и исчезает при его отсутствии (рис. 6.19).

Как Little Snitch, так и встроенный брандмауэр Leopard отображают графическое представление портов, использующихся для перенаправления трафика, проходящего через ваш компьютер. Они очень просты и удобны в использовании. Тем не менее, они не предоставляют таких гибких возможностей по настройке, как IPFW (работающий из командной строки брандамуэр, входящий в состав Mac OS X). Если вы хотите обладать множеством возможностей по контролю входящего и исходящего трафика, проходящего через ваш Mac, вам следует изучить IPFW — временные затраты окупятся с лихвой.